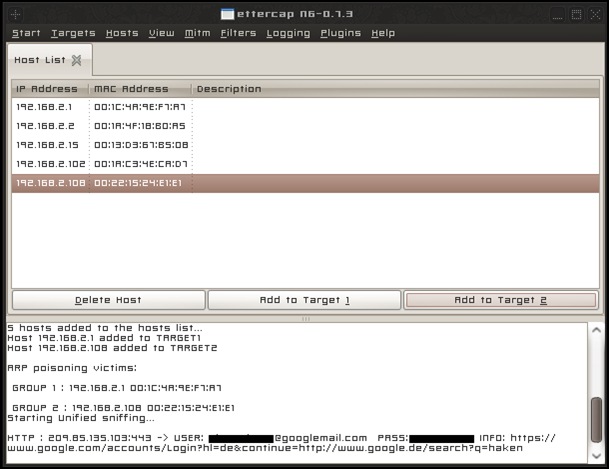

Passwort Sniffing mit Ettercap und Wireshark

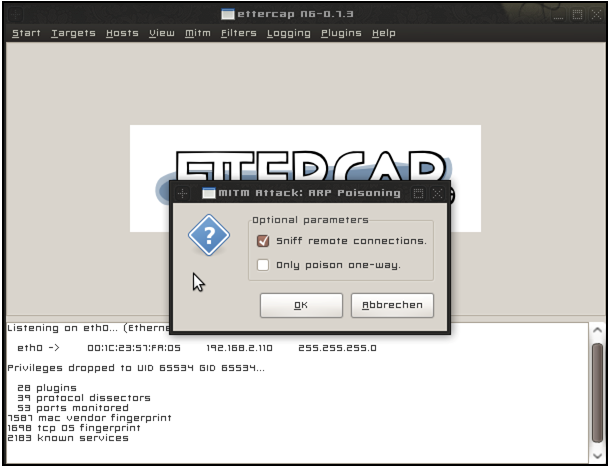

Ausgehend von meinem Ettercap Tutorial, habe ich heute wissen wollen, wie einfach oder schwer es ist an Passwörter zu gelangen. Ich muss leider jetzt schon sagen, es ist überhaupt kein Problem. Selbst SSL verschlüsselte Logins sind kein großes Hinderniss. Auch wenn man dort ein wenig auf die Naivität der User angewiesen ist. Das erste Tutorial zum Thema Ettercap sollte man gelesen haben, denn wir werden zum sniffen der Passwörter wieder als MITM agieren damit Wireshark die fremden Pakete aufzeichnen kann.